WEBVentajas del correo WEB:

- Comunicación instantanea en cualquier parte del mundo.

- Buena organización personal

- Facil de usar para que cualquier usuario pueda utilizarlo.

- Es gratis

Desventajas del correo WEB:

- El nivel de seguridad depende fundamentalmente de la contraseña que use el usuario, con lo que con las contraseñas con nivel de seguridad bajo pueden ser fácilmente averiguadas por algun hacker.

- Respecto a correos no deseados de publicidad (SPAM) cualquier usuario puede mandar publicidad y estos pueden contener virus.

POP(las siglas significan: Post Office Protocol):Se usa para enviar correo electrónico (e-mails) desde un servidor de correo a su buzón de correo de cliente de correo electrónico, el lugar en el que el correo electrónico de entrada está almacenado. La mayoría de los servidores de correo electrónico ISP (servidor de acceso a internet o servidor, por ejemplo en este caso Interdominios) usan el protocolo POP

Las cuentas de correo POP vienen 'de regalo' (una o varias) al contratar un acceso a Internet. Normalmente es posible acceder a servicios extra, como una mayor capacidad de almacenamiento, abonando una cuota mensual.

Si bien POP es el protocolo de correo electrónico más empleado, existen otros como IMAP (Internet Message Access Protocol) que se configuran en el programa de gestión de correo de la misma manera. A diferencia de POP, IMAP permite el acceso a múltiples carpetas en los servidores.

Programa POP que se puede usar con cuentas Hotmail:

ThunderbirdMozilla Thunderbird (anteriormente Minotaur) es un cliente de correo electrónico de la Fundación Mozilla. El objetivo de Thunderbird es desarrollar un Mozilla más liviano y rápido mediante la extracción y rediseño del gestor de correo del Mozilla oficial. Es multiplataforma, utiliza el lenguaje de interfaz XUL y es software libre

Thunderbird es un programa POP, pero ademas podemos usarlo para ver nuestro correo de Hotmail, solo tenemos que descargar el thunderbird y poner nuestra cuenta de usuario y contraseña de nuestro Hotmail y ya accederemos a nuestro correo de Hotmail.

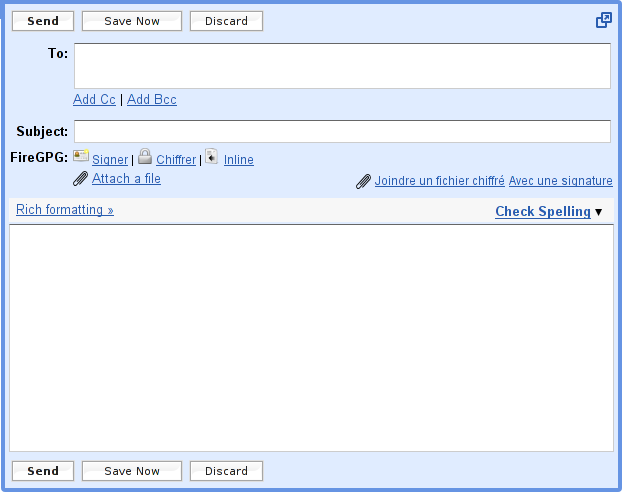

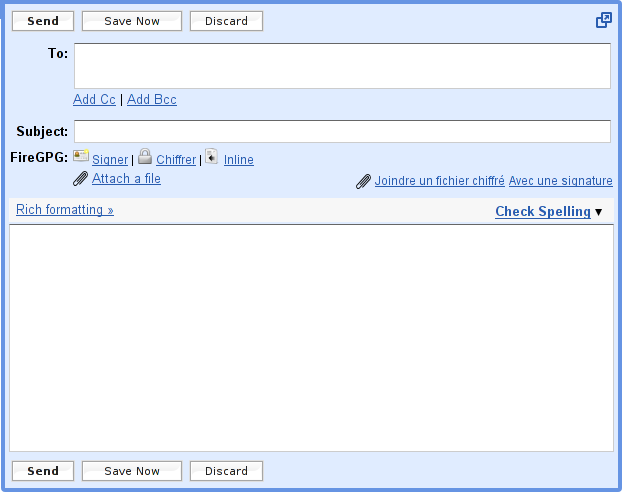

Aqui hay una imagen con thunderbird viendo el correo de una cuenta hotmail:

Descargar Thunderbird:

http://www.megaupload.com/?d=3SH6XFHN